Detail Kartu Kredit Termasuk Informasi Pribadi, Alamat IP, Dan Komunikasi Lainnya yang Ditemukan Terpapar Perangkat Lunak Kerja Lapangan

Informasi pribadi dan keuangan yang sensitif dari ratusan pengguna Kartu Kredit ditemukan disimpan dalam database yang tidak aman. Para peneliti yang menjalankan program pemindaian sederhana menemukan database yang diekspos di Internet milik Fieldwork Software. Yang mengejutkan, data tersebut berisi rincian keuangan yang luas milik klien bisnis. Selain rincian Kartu Kredit, informasi lain yang sangat sensitif seperti nama terkait, tag GPS, dan bahkan komunikasi antara klien dan penyedia layanan dapat berpotensi diakses dan dimanfaatkan. Aspek yang mengganggu adalah bahwa proyek pemindaian yang mengekspos basis data yang bocor agak mudah untuk digunakan dan semakin banyak digunakan oleh kelompok peretas profesional untuk mengeksploitasi informasi keuangan atau menanam malware.

Para peneliti yang bekerja untuk keamanan siber vpnMentor yang menemukan database Fieldwork Software yang tampaknya terbuka menawarkan penemuan mereka melalui posting blog. Tim yang terdiri dari Noam Rotem dan Ran Locar menunjukkan bahwa sekitar 26 GB data tetap terbuka. Jelas bahwa database tidak sengaja dibiarkan terbuka. Namun, penemuan tersebut mengungkapkan bahaya informasi keuangan yang tetap dapat dieksploitasi oleh kelompok pemrogram mana pun yang tahu ke mana harus mencari atau memulai pencarian acak untuk server atau basis data yang belum diamankan dengan benar. Menariknya, ukuran datanya mungkin tidak besar, tetapi sifat informasinya dapat berpotensi dieksploitasi untuk meluncurkan beberapa pencurian keuangan digital besar-besaran.

Perangkat Lunak Kerja Lapangan milik Anstar Memiliki Basis Data Bocor Yang Diamankan Dengan Protokol Keamanan Yang Buruk

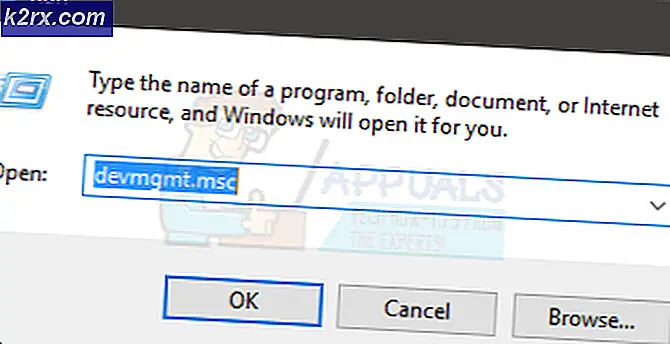

Peneliti keamanan siber vpnMentor menemukan hal yang terekspos dan pada dasarnya diamankan dengan protokol keamanan yang buruk selama proyek pemindaian web. Proyek perusahaan yang sedang berlangsung pada dasarnya mengendus-endus di internet mencari port. Port ini pada dasarnya adalah gerbang ke database yang biasanya disimpan di server. Proyek ini merupakan bagian dari inisiatif untuk berburu dan menemukan pelabuhan yang secara tidak sengaja atau secara tidak sengaja dibiarkan terbuka atau tidak aman. Port tersebut dapat dengan mudah dieksploitasi untuk memo atau mengumpulkan data.

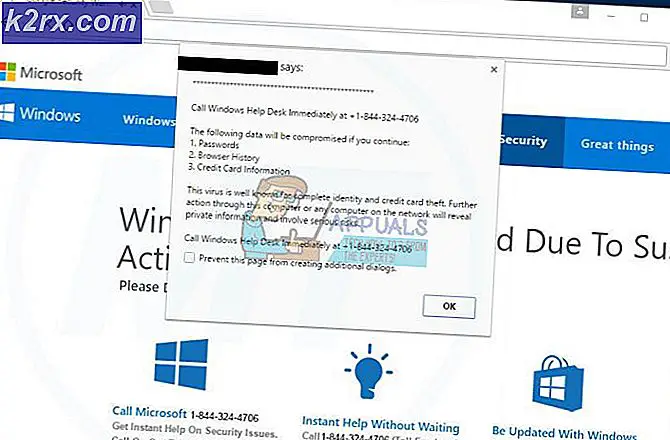

Pada beberapa kesempatan, pelabuhan semacam itu telah menjadi sumber kebocoran untuk pengungkapan publik yang tidak disengaja atas data perusahaan yang sensitif. Selain itu, beberapa kelompok peretas yang giat sering dengan hati-hati menyaring data dan mencari lebih banyak lagi rute potensial untuk dieksploitasi. ID email, nomor telepon, dan detail pribadi lainnya sering digunakan untuk meluncurkan serangan yang mengandalkan rekayasa sosial. Tampaknya mengotentikasi email dan panggilan telepon telah digunakan di masa lalu untuk membuat korban membuka email dan lampiran berbahaya.

Fieldwork Software pada dasarnya adalah platform yang ditujukan untuk Usaha Kecil dan Menengah (UKM). Target pasar perusahaan milik Anstar yang semakin menyempit adalah UKM yang menawarkan layanan di depan pintu pelanggan. UKM yang menawarkan layanan rumah memerlukan banyak informasi dan alat pelacak untuk memastikan Manajemen Layanan Pelanggan dan Manajemen Hubungan Pelanggan yang optimal. Platform Fieldwork sebagian besar berbasis cloud. Solusi ini menawarkan perusahaan untuk melacak karyawan mereka yang melakukan panggilan rumah. Ini membantu dalam membangun dan memelihara catatan CRM. Selain itu, platform ini menawarkan lebih banyak fitur layanan klien termasuk penjadwalan, faktur, dan sistem pembayaran.

Basis data yang terbuka berisi informasi keuangan dan pribadi klien bisnis Fieldwork Software. Kebetulan, pada 26 GB, ukuran database tampak cukup kecil. Namun, database dilaporkan termasuk nama pelanggan, alamat, nomor telepon, email dan komunikasi yang dikirim antara pengguna dan klien. Mengejutkan ini hanya bagian dari database. Komponen lain yang tetap terbuka termasuk instruksi yang dikirim ke karyawan servis dan foto-foto lokasi kerja yang diambil karyawan untuk dicatat.

Jika itu tidak cukup buruk, database juga menyertakan informasi pribadi sensitif dari lokasi fisik klien. Informasi tersebut dilaporkan termasuk lokasi GPS klien, alamat IP, detail penagihan, tanda tangan, dan detail kartu kredit lengkap — termasuk nomor kartu, tanggal kedaluwarsa, dan kode keamanan CVV.

https://twitter.com/autumn_good_35/status/1148240266626605056

Sementara informasi klien diekspos, platform Fieldwork Software sendiri tetap rentan juga. Ini karena database juga menyertakan link login otomatis yang digunakan untuk mengakses portal layanan Fieldwork. Dengan kata sederhana, kunci digital ke sistem backend dan administrasi platform juga ada di database. Tak perlu dikatakan, peretas jahat atau giat dapat dengan mudah menembus platform inti Fieldwork tanpa banyak kesulitan. Selain itu, begitu masuk, seorang peretas dapat dengan mudah mengganggu platform dan menyebabkannya kehilangan reputasinya, kata peneliti keamanan siber vpnMentor,

“Akses ke portal adalah informasi yang sangat berbahaya. Pelaku jahat dapat memanfaatkan akses itu tidak hanya dengan menggunakan klien rinci dan catatan administratif yang disimpan di sana. Mereka juga dapat mengunci perusahaan dari akun dengan membuat perubahan backend.”

Perangkat Lunak Kerja Lapangan Bertindak Cepat Dan Melanggar Plug:

Peneliti keamanan siber vpnMentor dengan tegas mencatat bahwa Fieldwork Software bertindak sangat cepat dan mengatasi pelanggaran keamanan. Pada dasarnya, vpnMentor mengungkapkan keberadaan database yang bocor ke Fieldwork sebelum pengungkapan publik, dan yang terakhir menutup kebocoran dalam waktu 20 menit setelah menerima email para peneliti.

Namun, untuk waktu yang tidak diungkapkan, seluruh platform Fieldwork Software, basis data kliennya, dan juga kliennya, berisiko tinggi terhadap penetrasi dan eksploitasi. Yang mengkhawatirkan adalah database berisi tidak hanya informasi digital yang sensitif, tetapi juga berisi informasi tentang dunia nyata atau lokasi fisik. Menurut peneliti yang melakukan penelitian, database berisi “waktu janji temu dan instruksi untuk mengakses gedung termasuk kode alarm, kode kotak kunci, kata sandi, dan deskripsi tempat kunci disembunyikan.” Memang catatan seperti itu dibersihkan setelah 30 hari dibuat, tetapi tetap saja, peretas berpotensi mengatur serangan ke lokasi fisik dengan informasi tersebut. Mengetahui lokasi kunci dan kode akses akan memungkinkan penyerang dengan mudah menembus keamanan tanpa menggunakan kekerasan atau paksaan.

Tindakan cepat Fieldwork Software terpuji terutama karena pemberitahuan pelanggaran data sering mendapat kritik keras, penolakan, dan tuduhan balik sabotase perusahaan. Lebih sering daripada tidak, perusahaan mengambil waktu manis mereka sendiri untuk menutup lubang keamanan. Telah ada beberapa contoh di mana perusahaan telah langsung membantah keberadaan database yang terbuka atau tidak aman. Oleh karena itu, sangat menggembirakan melihat perusahaan menyadari situasi dengan cepat dan bertindak cepat.